Скрытый том

Возможны ситуации, когда кто-то заставит вас сообщить пароль от зашифрованного тома. В ряде случаев вы просто

не сможете отказаться это сделать (например, при вымогательстве). Благополучно выходить из таких ситуаций, не сообщая

пароль от тома с вашими данными, позволяет так называемый скрытый том.

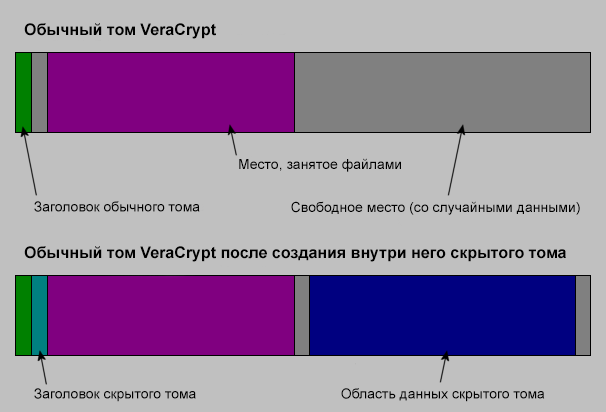

Схема обычного тома VeraCrypt до и после создания внутри него скрытого тома.

Принцип такой: том VeraCrypt создается внутри другого тома VeraCrypt (в свободном месте тома). Даже если смонтирован

внешний том, невозможно гарантированно утверждать, есть ли внутри него скрытый том или его нет*, так как

свободное место в любом томе VeraCrypt всегда заполняется случайными данными

при его создании**, и никакую часть (несмонтированного) скрытого тома нельзя отличить от случайных данных.

Обратите внимание, что VeraCrypt никак не модифицирует файловую систему (информацию о свободном месте и т. д.)

внутри внешнего тома.

Пароль для скрытого тома должен существенно отличаться от пароля для внешнего тома. Перед созданием скрытого

тома следует скопировать во внешний том некоторое количество осмысленно выглядящих файлов, которые на самом деле

вам скрывать НЕ требуется.

Эти файлы нужны, чтобы ввести в заблуждение того, кто вынудит вас сообщить пароль. Вы сообщите только пароль

от внешнего тома, но не от скрытого. Файлы, действительно представляющие для вас ценность, останутся в

неприкосновенности в скрытом томе.

Скрытый том монтируется так же, как обычный том VeraCrypt: нажмите кнопку

Выбрать файл или Выбрать устройство,

выберите внешний (хост) том (важно: убедитесь, что этот том

не смонтирован). Затем нажмите кнопку Смонтировать и введите пароль

для скрытого тома. Какой том будет смонтирован – скрытый или внешний – определяется только введённым паролем

(т. е. если введён пароль для внешнего тома, то будет смонтирован внешний том, а если указать пароль для скрытого,

то смонтируется скрытый том).

Используя введённый пароль, VeraCrypt сначала пытается расшифровать заголовок обычного тома. Если это не удаётся,

выполняется загрузка области, где может находиться заголовок скрытого тома (т. е. байты 65 536–131 071,

содержащие исключительно случайные данные, если внутри тома нет скрытого тома), в ОЗУ и попытка расшифровать

её с помощью указанного пароля. Обратите внимание, что заголовки скрытых томов нельзя идентифицировать,

так как они выглядят как абсолютно случайные данные. Если заголовок успешно расшифрован (информацию о том, как

VeraCrypt определяет, успешно ли он расшифрован, см. в разделе

Схема шифрования), то из расшифрованного заголовка (который по-прежнему находится в ОЗУ) извлекаются

сведения о размере скрытого тома и выполняется монтирование скрытого тома (по его размеру также определяется

его смещение).

Скрытый том можно создавать внутри тома VeraCrypt любого типа, т. е. внутри тома на основе файла или тома на

основе устройства (для этого требуются права администратора). Чтобы создать скрытый том VeraCrypt, в главном окне

программы нажмите кнопку Создать том и выберите

Создать скрытый том VeraCrypt. В окне мастера будет вся информация, необходимая

для успешного создания скрытого тома VeraCrypt.

При создании скрытого тома для неопытного пользователя может быть весьма затруднительно или даже вообще невозможно

установить размер скрытого тома так, чтобы тот не перекрывал данные во внешнем томе. Поэтому мастер создания

томов автоматически сканирует карту кластеров внешнего тома (перед созданием внутри него скрытого тома) и определяет

максимально возможный размер скрытого тома.***

* При условии, что были соблюдены все

инструкции мастера создания томов VeraCrypt, а также требования и меры предосторожности, указанные в подразделе

Требования безопасности и меры предосторожности, касающиеся скрытых томов.

** При условии, что отключены опции

Быстрое форматирование и Динамический,

а также что том не содержит файловую систему, которая была зашифрована на месте (VeraCrypt не позволяет пользователю

создавать скрытый том внутри такого тома). Информацию о методе заполнения свободного пространства тома случайными

данными см. в главе

Технические подробности, раздел

Спецификация формата томов VeraCrypt.

*** Мастер сканирует карту кластеров, чтобы

определить размер непрерывной свободной области (если она есть), конец которого совпадает с концом внешнего тома.

Эта область вмещает скрытый том, поэтому её размером ограничивается максимально возможный размер скрытого тома.

В Linux и Mac OS X мастер фактически не сканирует карту кластеров, но драйвер обнаруживает любые данные, записанные

на внешний том, и использует их местоположение, как описано ранее.

Следующий раздел >>